Le intercettazioni di comunicazioni e conversazioni telefoniche, con particolare riferimento all'utilizzo del Trojan virus

Intercettazioni: il Trojan "pigliatutto" fa litigare il governo, M5S e Pd contro tutti gli altri - la Repubblica

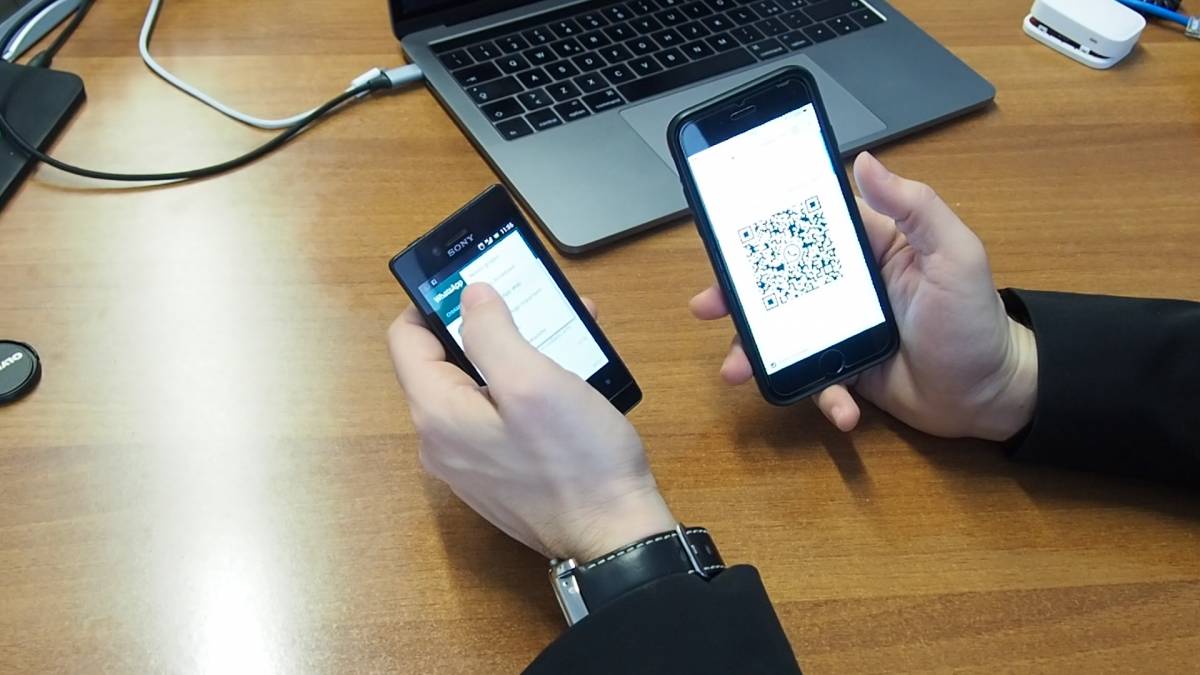

Pegasus, intercettazioni e trojan di Stato: ecco perché nessuno smartphone è al sicuro - Cyber Security 360